Felsök som en proffs: Loggfiler du aldrig visste existerade

När servrar segar, applikationer kraschar eller nätverket spökar vänder sig de flesta till de vanliga misstänkta, men de verkliga hjältarna i felsökningsvärlden döljer sig ofta långt utanför de uppenbara /var/log-katalogerna. Att behärska konsten att tyda systemets digitala fotspår kräver mer än bara kunskap om standardloggar; det kräver en intuition för de obskyra dataströmmar som tyst registrerar varje mikrotransaktion och maskinvaruavbrott. I den här artikeln kliver vi ner i de mörkaste hörnen av filsystemet för att lyfta fram de dolda loggfiler som skiljer amatören från experten och ger dig verktygen att lösa problem innan de ens hunnit eskalera till kritiska fel.

Hårdvarans viskningar: När kärnan talar klarspråk

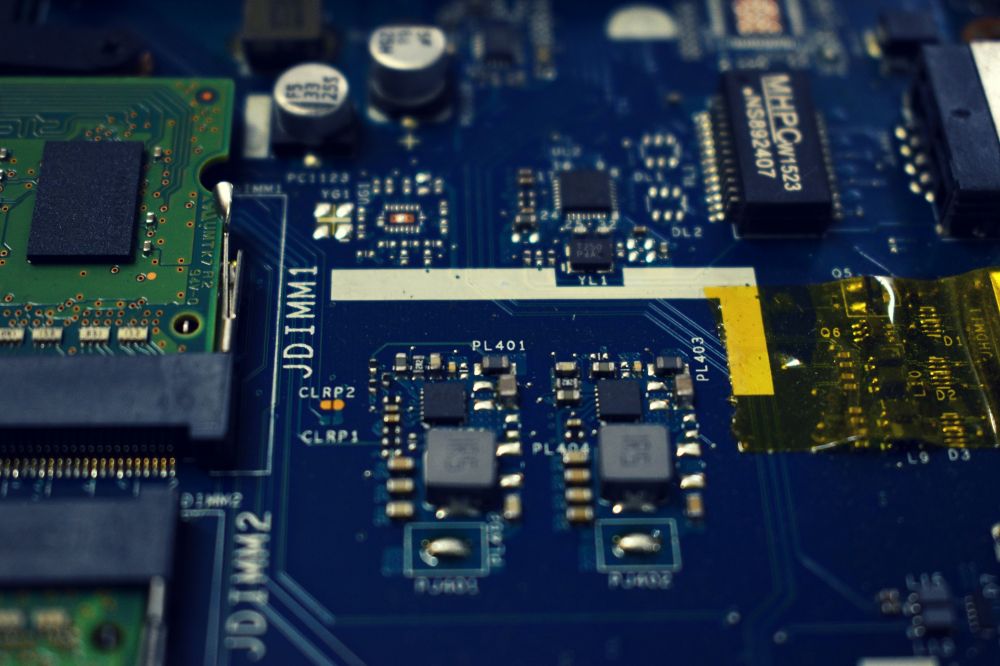

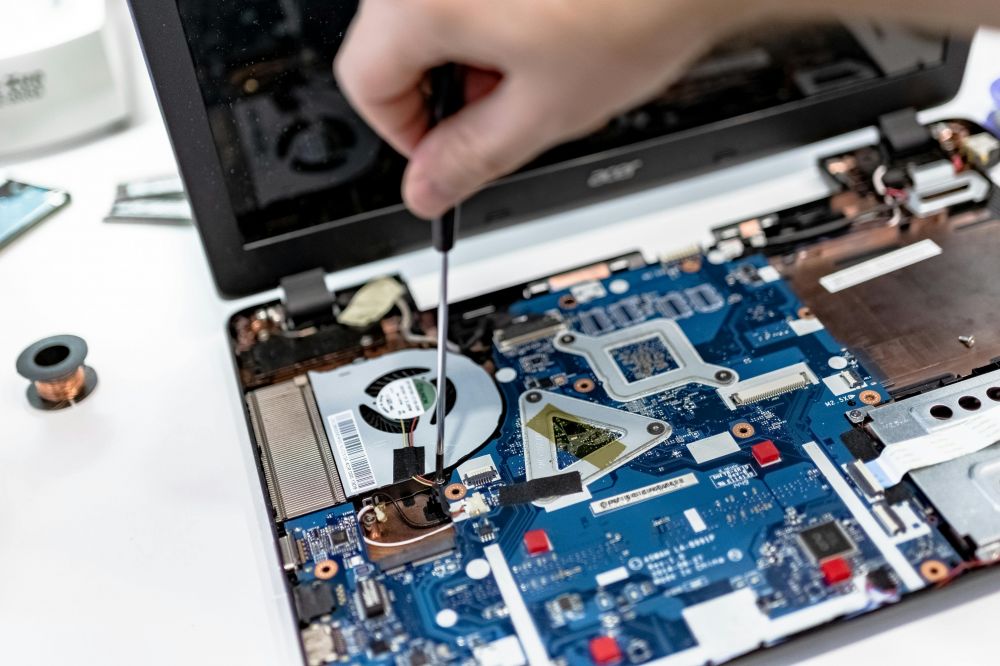

När en server plötsligt fryser eller en disk börjar bete sig oberäkneligt räcker det sällan med att titta i de vanliga systemloggarna som speglar användarnivåns händelser. Den verkliga sanningen bor betydligt djupare ner i systemarkitekturen där operativsystemets kärna interagerar direkt med den fysiska elektroniken och kiselkomponenterna. Här hittar vi information som aldrig når de grafiska gränssnitten men som är avgörande för att förstå varför en specifik drivrutin skapar instabilitet eller varför strömsparfunktioner orsakar latens i kritiska processer. Att lära sig navigera i dessa råa dataströmmar kräver tålamod och en förmåga att se mönster i till synes kryptiska hexadecimala koder och korta statusmeddelanden.

Maskinvarans dolda felmeddelanden

Det finns en kategori av loggar som registrerar korrigerbara minnesfel och termiska varningar långt innan de eskalerar till totala systemstopp eller hårdvaruhaverier. Dessa loggfiler fungerar som ett tidigt varningssystem genom att dokumentera hur ofta felkorrigerande minne tvingas ingripa för att rätta till bitfel orsakade av kosmiska strålar eller åldrande komponenter. Genom att övervaka dessa specifika spår kan en systemadministratör proaktivt byta ut en minnesmodul innan den orsakar en korrupt databas eller en oväntad omstart av hela klustret. Det är i dessa detaljer som den tekniska expertisen verkligen prövas då informationen ofta kräver djup förståelse för maskinvarans arkitektur.

-

Meddelanden om PCIE-bussens länkstatus som indikerar glappkontakt eller elektriska störningar i moderkortet.

-

Registreringar av CPU-strypning på grund av tillfälliga spänningsfall eller otillräcklig kylning under hög belastning.

-

Loggar från MCE-gränssnittet som översätter interna processorfel till läsbara rapporter för felsökning på komponentnivå.

-

Detaljerade händelser från NVME-kontrollern som avslöjar latensproblem i flash-minnets lagringsceller innan disken dör.

-

Interrupt-statistik som visar om en enhet ockuperar processorn för länge och därmed sänker hela systemets prestanda.

Kärnans interna tillstånd och ringbuffertar

Utöver de permanenta loggfilerna på hårddisken finns det flyktiga loggar som lever helt i systemets minne och som erbjuder en realtidsvy av vad kärnan gör just nu. Dessa ringbuffertar är ovärderliga vid felsökning av boot-problem eller när filsystemet har blivit skrivskyddat på grund av ett kritiskt fel. Genom att extrahera data direkt från dessa interna strukturer kan man se den exakta sekvensen av händelser som ledde fram till en krasch, inklusive vilka moduler som laddades och vilka adresser i minnet som var inblandade. Detta är den sista utposten för information när alla andra loggningsmekanismer har slutat fungera på grund av systeminstabilitet.

De glömda spåren i applikationslagret: Deep-dive i runtime-loggar

Många utvecklare förlitar sig blint på de loggfiler som ramverket skapar som standard, men under ytan genererar moderna runtime-miljöer enorma mängder metadata som sällan konfigureras för permanent lagring. Dessa dolda flöden innehåller ofta nyckeln till varför en applikation fungerar perfekt i testmiljön men fallerar i produktion under hög belastning. Det handlar om allt från skräpinsamlingens tidsintervall till hur trådar allokeras och återanvänds i bakgrunden. Genom att aktivera och analysera dessa djupgående spår kan man identifiera minnesläckor och flaskhalsar som annars är nästan omöjliga att återskapa i en kontrollerad miljö utanför den verkliga driften.

Virtuella maskiners interna dagböcker

När vi kör kod i miljöer som Java eller .net skapas en abstraktion mellan koden och hårdvaran som har sina egna interna loggningssystem för prestanda. Dessa loggar dokumenterar hur den virtuella maskinen optimerar koden under körning och hur den hanterar minnessegmentering för att undvika fragmentering. Om man ignorerar dessa filer missar man ofta anledningen till varför en applikation plötsligt tar en paus på några sekunder, vilket ofta beror på en massiv rensning av minnet som inte syns i vanliga applikationsloggar. Att förstå sambandet mellan applikationens beteende och den virtuella maskinens interna hälsa är en förutsättning för att bygga skalbara och robusta tjänster.

-

Loggar för JIT-kompilering som visar vilka delar av koden som har optimerats för snabbare körning.

-

Detaljerad statistik över heap-allokering som avslöjar objekt som överlever för många generationer i minnet.

-

Dumpfiler vid trådlåsning som visar exakt vilka resurser som två processer väntar på samtidigt.

-

Miljövariabler och dolda konfigurationsfiler som laddas vid uppstart och påverkar applikationens exekveringsväg.

-

Temporära filer i systemets cache som kan innehålla rester av misslyckade transaktioner eller ofullständiga dataobjekt.

Dolda spår i asynkrona kösystem

I moderna distribuerade system sker mycket av arbetet asynkront via meddelandeköer och bakgrundsjobb som ofta har sina egna isolerade loggningssystem. Dessa filer döljs ofta i specifika kataloger för tillfälliga filer och raderas automatiskt efter en viss tid, vilket gör dem svåra att hitta när ett fel väl upptäcks. Här registreras hur meddelanden rör sig mellan olika tjänster och varför vissa jobb hamnar i en oändlig loop av omförsök. Genom att korrelera dessa dolda spår med huvudloggen kan man få en fullständig bild av en transaktions resa genom systemet, vilket är ovärderligt vid komplexa integrationsfel där flera system är inblandade samtidigt.

Nätverkets blinda fläckar: Loggarna som ser genom brandväggen

När anslutningar bryts eller paket försvinner på vägen är det lätt att skylla på nätverksutrustningen, men ofta finns bevisen sparade lokalt i operativsystemets egna nätverksstackar. Det finns loggfiler som dokumenterar varje misslyckad handskakning och varje paket som kastats bort på grund av felaktiga kontrollsummor eller ogiltiga flaggor. Dessa loggar ger en inblick i hur operativsystemet uppfattar omvärlden och hur det hanterar inkommande attacker eller felkonfigurerade grannar på nätverket. Att kunna tolka dessa lågnivådata är som att ha röntgensyn in i de kablar och trådlösa signaler som binder samman våra digitala liv i en komplex infrastruktur.

Protokollstackens tysta vittnen

Inuti operativsystemet finns det räknare och loggfiler som håller koll på de minsta avvikelserna i TCP-flödet som aldrig når en vanlig nätverksanalysator. Dessa filer kan avslöja om en anslutning stängdes av klienten eller om det var ett nätverksavbrott som fick sessionen att löpa ut i förtid. Genom att titta på hur fönsterstorlekar förändras över tid i dessa dolda loggar kan man identifiera nätverksmättnad innan den blir ett faktiskt problem för slutanvändarna. Det ger en unik möjlighet att finjustera nätverksinställningar för specifika arbetslaster, vilket kan resultera i dramatiska förbättringar av svarstider och stabilitet i applikationer som kräver låg latens.

-

Statistik över lokala portar som visar om systemet har slut på tillgängliga anslutningar för nya förfrågningar.

-

Loggar från DNS-cachen som avslöjar misslyckade uppslagningar och svarstider från externa namnservrar.

-

Loggar över avvisade paket från den interna brandväggen som visar mönster av skanningar eller felkonfigurationer.

-

Detaljerade händelser från tsl-handskakningar som förklarar varför krypterade anslutningar misslyckas trots rätt certifikat.

-

Interface-statistik som registrerar fysiska fel på nätverkskortet som elektromagnetiska störningar eller felaktiga kablar.

De dolda loggarna i lokala proxytjänster

Många system använder idag lokala proxytjänster för att hantera trafik mellan olika mikrotjänster på samma maskin, och dessa skapar ofta omfattande loggar i dolda mappar. Dessa filer innehåller detaljer om hur trafik styrs internt och varför vissa anrop tar längre tid än förväntat trots att ingen extern nätverkskommunikation sker. Genom att gräva i dessa lokala trafikloggar kan man hitta felaktiga routing-regler eller problem med tjänsteupptäckt som annars maskeras som generella applikationsfel. Detta är ett kritiskt område för alla som arbetar med container-teknologi och moderna arkitekturer där nätverket är mer komplext än någonsin tidigare i historien.